在网络安全威胁日益严峻的今天,弱口令漏洞已成为企业及个人用户面临的主要风险之一。针对这一挑战,基于大数据与实战经验构建的弱口令字典工具,凭借其高效性与实用性,成为安全测试与风险评估领域的核心资源。本文将从工具特点、下载流程、使用场景、安全性及未来趋势等方面展开分析,为不同读者群体提供实用参考。

工具特点:精准覆盖与灵活适配

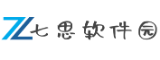

弱口令字典的核心价值在于其数据的全面性和场景适配能力。以主流开源项目“弱口令字典资源库”为例,其特点可归纳为以下四点:

1. 分层级数据覆盖:提供从精简版(top100)到深度版(top10000)的多维度字典,满足快速扫描与全面渗透测试需求。

2. 场景化分类:文件按用途分类(如“username”与“password”独立列表),便于用户根据目标系统特性选择适配字典。

3. 动态更新机制:项目团队定期整合最新泄露密码库与社工数据,确保字典时效性。

4. 合法合规指引:强调仅限授权测试场景使用,避免法律风险。

下载与部署流程:三步快速上手

以GitCode平台托管的开源项目为例,获取字典资源的步骤如下:

1. 访问项目地址:通过链接(如`)进入仓库页面,查看文件列表(含top100、top1000等)。

2. 选择下载方式:

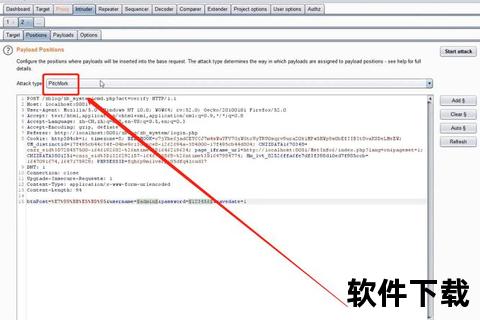

3. 集成至工具链:将字典导入渗透测试工具(如Burp Suite、Hydra),或直接用于脚本开发。

使用教程:实战场景解析

弱口令字典的应用场景多样,以下为三类典型用例:

1. Web应用登录爆破

2. 远程服务破解(SSH/RDP)

3. 压缩包弱口令破解

安全性考量:风险与防护并行

尽管弱口令字典是安全测试利器,其使用需遵循严格规范:

1. 授权测试:仅在企业内部或获得明确授权后使用,避免触犯《网络安全法》。

2. 环境隔离:建议在虚拟机或专用测试网络中运行,防止误操作影响生产系统。

3. 数据脱敏:字典中若含真实用户信息,需进行匿名化处理后再用于公开测试。

用户评价与行业反馈

未来展望:智能化与生态化发展

1. AI驱动生成:结合生成式模型(如GPT)动态创建上下文相关密码组合,提升社工攻击模拟精度。

2. 自动化集成:与漏洞扫描工具(如Nessus、OpenVAS)深度整合,实现弱口令检测的“一键式”闭环。

3. 合规性增强:开发企业级管理平台,支持权限分级、操作审计与日志溯源,满足GDPR等法规要求。

弱口令字典工具作为网络安全防御体系的重要一环,其价值不仅体现在漏洞发现,更在于推动用户安全意识提升与系统加固。无论是个人开发者还是企业安全团队,合理利用此类资源并遵循合规指引,将有效筑牢数字安全防线。未来,随着技术的迭代与生态的完善,弱口令字典有望从“攻防工具”进阶为“风险预警平台”,在更广维度上护航网络安全。